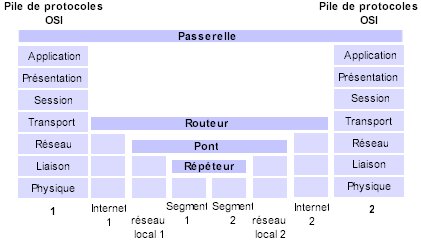

Une adresse IP est un nombre composé de 4 nombres binaires de 8 chiffres pour former une adresse ŕ 32 chiffres (des 0 et des 1, voir Image 1, ci-contre). Ce qui veut dire qu'avec ces chiffres, vous pouvez affecter une adresse ŕ 2 puissance 32 ordinateurs soit 4 294 967 295 connexions possibles.

Exemple d'adresse IP décimale :

131.107.2.200

La męme en binaire :

1000001111010111011001000

On remarque que le groupe

d'adresses 127.x.x.x n'est pas utilisé.

Il sert uniquement aux tests de bouclage des constructeurs de matériels et

ŕ nous-męmes pour valider la configuration

d'une machine en local, ex:

127.0.0.1 est une adresse de bouclage.

(les paquets sont émis entre le tampon d'émission et celui de réception

sans ętre envoyé sur le réseau).

Les masques de sous-réseau sont divisés en 3

classes :

- Classe A qui utilise les adresses 255.0.0.0

- Classe B qui utilise les adresses 255.255.0.0

- Classe C qui utilise les adresses 255.255.255.0

Pour une adresse IP , par exemple :

131.107.2.200

et un masque de sous-réseau classe B : 255.255.0.0,

le numéro de réseau est 131.107, le numéro de station ou d'hôte est

2.200.

Pour une adresse IP , par exemple : 131.107.2.200

et un masque de sous-réseau classe C : 255.255.255.0,

le numéro de réseau est 131.107.2, le numéro de station ou d'hôte est

200.

Vous aurez remarqué, dans le tableau 1 que, pour la classe B, par exemple, il existe 2 puissance 16 soit 65536 possibilités. Mais parce que le motif constitué exclusivement d'un 1 ou d'un zéro ne peut pas ętre utilisé, cela fait au juste 65534 possibilités. La procédure est identique pour les autres classes.

Si l'on pręte attention aux groupes d'adresses du tableau 1, on

comprend pourquoi le réseau Internet est carrément surchargé (en 1999, plus de

40 million d'adresses attribuées).

C'est la raison pour laquelle, aprčs 4 ans de recherches, l’Internet

Engineering Task Force (IETF) a publié les spécifications finales d’IPv6, la

version 6 du protocole IP (Internet Protocol). Le principal intéręt d’IPv6 est

d’autoriser la création d’adresses plus longues pour répondre ŕ la croissance

du réseau. Actuellement, IPv4 gčre les adresses Internet sur 32 bits ce qui donne

4

millions de possibilités pour les machines hôtes. Cette valeur convient largement pour

les réseaux scientifiques a l’origine d’Internet mais depuis l’explosion

des sites commerciaux (.com), le protocole n’est plus adapté. IPv6 en termine avec

ce genre de limitation.

Il utilise un codage sur 128 bits qui permet de donner plusieurs milliards

d’adresses IP aux

habitants de la plančte. Mais IPv6 ne se contente pas de

rallonger les noms des adresses. Il est aussi conçu pour tirer parti des architectures 64

bits qui sont utilisées par les serveurs et les stations de travail et offre un niveau de

sécurité supérieur grâce au cryptage.

Pour en savoir plus : http://www.ipv6.com

Image 1

Tableau

1

| Classe | Nb Réseaux | Nb Hôtes | |

| A | 127 | 16 777 214 | Peu de grands réseaux |

| B | 16383 | 65534 | Quelques moyens réseaux |

| C | 2 097 151 | 254 | Beaucoup de petits réseaux |

| ... |

Tableau 2

| Classe | Plage de début d'adresses par classe | |

| Min. | Max. | |

| A | 1 | 126 |

| B | 128 | 191 |

| C | 192 | 223 |

| D | 224 | 239 |

| E | 240 | 247 |